Las noticias de cada día nos muestran como las organizaciones están expuestas a vulnerabilidad en sus datos, a intromisión en sus sistemas, a cambios en las páginas web, a distintos tipos de ciberataques. No importa el país, la industria o el tipo de organización, las amenazas y ataques siguen aumentando año con año y cada día se torna en una preocupación mayor para las organizaciones debido a que hay una evolución constante en el tipo de ataque y la forma en que estos se presentan.

Según el informe más reciente de Fornitet, durante el año 2020 se registraron 41 billones de intentos de ataques solo en América Latina. Además, solo durante el periodo comprendido entre los meses de octubre y diciembre se registraron 21 billones de intento.

Durante el año 2020 se registraron 41 billones de intentos de ataques solo en América Latina

Uno podría preguntarse la razón de estos ataques o porqué se produce ese incremento de ataques en la región y las razones son variadas, desde mi perspectiva tiene que ver con la forma de ver la ciberseguridad en la región.

Antes de la pandemia se hablaba mucho sobre el concepto de transformación digital, pero se veía como un deseable que estaba lejos de implementarse. Un horizonte de implementación razonable para las organizaciones era de 3 a 5 años. Sin embargo, las situaciones hicieron que este proceso se apurara ya que las organizaciones no estuvieron preparadas y los atacantes vieron una gran ventana al contar con muchas más oportunidades disponibles para encontrar vulnerabilidades.

¿Es el trabajo remoto inseguro de por sí?

La respuesta es un rotundo NO, pero es importante considerar algunas cosas y poner en contexto cuáles son los fundamentos de la seguridad y porque lo entendíamos antes por seguridad ha ido cambiando con el tiempo.

En el modelo tradicional de seguridad era necesario proteger los datos y activos digitales que teníamos dentro de la organización y que se encontraban físicamente en nuestros data center y servidores. Los datos eran accedidos por las personas que estaban dentro de la organización y podíamos determinar el flujo de la información con relativa facilidad. Por lo tanto, para proteger los datos era necesario proteger el perímetro, es decir, quien entra, quien sale y que es lo que está trayendo o llevándose. Me gusta siempre hacer la analogía a un castillo medieval rodeado por fuertes y grandes muros donde las joyas de la corona se guardaban en la torre principal y estaban fuertemente resguardados por soldados. Es lo que llamaríamos la protección tradicional donde se resguardan las joyas de la corona de manera eficiente al saber dónde se encuentran y además saber cuáles son los puntos de acceso.

Imaginemos ahora que el imperio se amplió y que cada habitante del castillo debe partir a una parte del imperio y llegar consigo una parte del tesoro, ¿cómo podríamos proteger el tesoro? Esa es la disyuntiva que nos propone la transformación digital, simplemente como protegemos los datos y activos digitales de la organización si pueden estar en cualquier lugar y ser accedidos desde cualquier parte, dispositivo y en cualquier momento.

¿Cómo organizar los recursos enfocados en la protección de los ataques y amenazas de ciberseguridad?

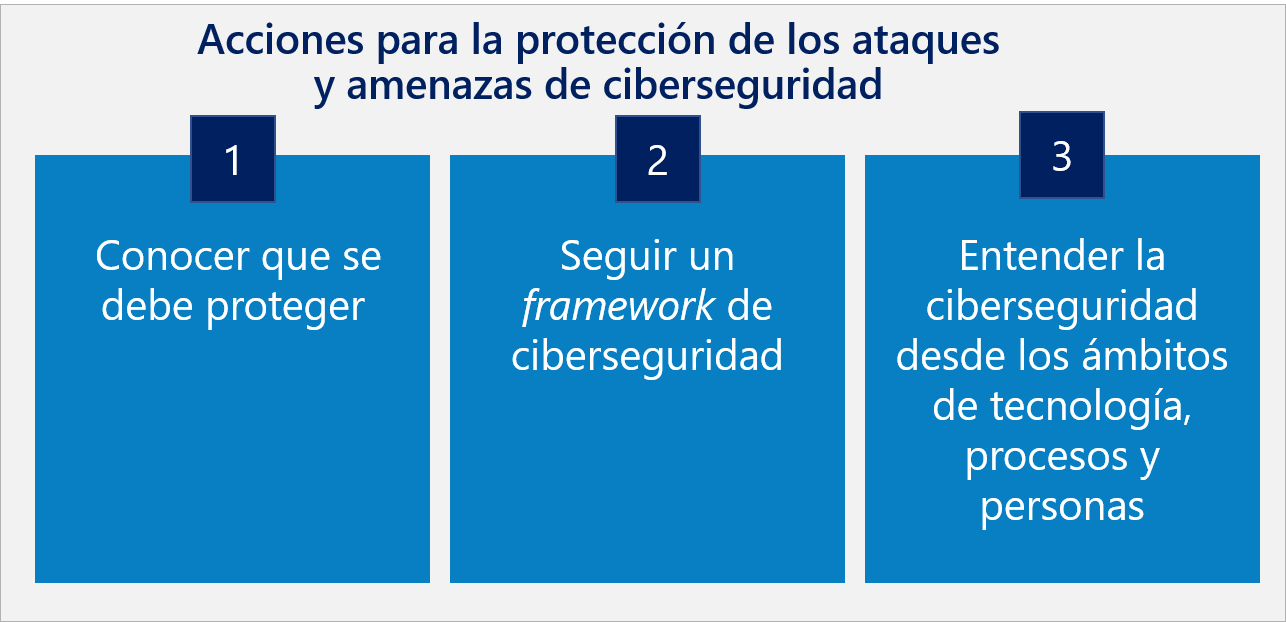

Una decisión clave de las organizaciones es determinar cómo organizar sus recursos enfocados en la protección de los ataques y amenazas de ciberseguridad. Por ello, mi recomendación al director o directora de seguridad de la información (o CISO de sus siglas en inglés «Chief Information Security Officer«) es guiarse por las siguientes tres acciones:

- Conocer que se debe proteger: Determinar los activos digitales que son fundamentales para la operación de la compañía nos podrán indicar que es lo que debemos proteger. No es necesario proteger todos los datos y toda la información de la organización, sería muy costoso hacerlo y los recursos no son ilimitados, pero si debemos cuidar las «joyas de la corona» y poner énfasis en la protección de estos activos.

- Seguir un marco de trabajo o framework de ciberseguridad: este punto es importante para poder determinar el estado actual de la ciberseguridad y según el framework determinar las acciones a seguir para ir avanzando en la aplicación de seguridad. En este punto hay varios frameworks considerados basados estándares que nos servirán de guía inicial. A modo de ejemplo, a continuación cuatro de ellos:

- ISO 27001/27002: desarrollado por la International Standard Organization (ISO) cubre todos los aspectos generales del framework de ciberseguridad que se puede aplicar a cualquier tipo de empresa. ISO2700 define una visión general, mientras que ISO27001 se encarga de los requisitos, e ISO27002 se encarga de los procedimientos de implementación.

- Controles de seguridad CIS: Center of Internet Security Controls (o Controles CIS) es un conjunto de acciones priorizadas que colectivamente forman un conjunto de mejores prácticas de defensa que mitigan los ataques más comunes contra sistemas y redes. Los Controles CIS son desarrollados por una comunidad de expertos en TI que aplican su experiencia de primera mano como defensores cibernéticos para crear estas mejores prácticas de seguridad aceptadas globalmente. Los expertos que desarrollan los Controles CIS provienen de una amplia gama de sectores que incluyen retail, fabricación, salud, educación, gobierno, defensa y otros.

- Framework NIST: El National Institute of Standard and Technologies de los EEUU (o NIST) tiene políticas y normas similares que están documentadas y se dirigen a las organizaciones gubernamentales para desarrollar prácticas efectivas de seguridad de la información. También se puede aplicar a otras industrias.

- PCI DSS: El estándar Payment Card Industry Data Security Standard (PCI DSS) es un marco de ciberseguridad diseñado para mejorar la seguridad de las cuentas de pago, que protege las transacciones de débito, crédito y tarjetas de efectivo.

- Entender la ciberseguridad desde los ámbitos de tecnología, procesos y personas: Es muy común que cuando comenzamos una conversación sobre ciberseguridad comenzamos a ver que producto nos sirve para hacer que cosa. Sin embargo, no se trata solamente de tecnología. Es importante definir los procesos que soportarán las actividades seguras dentro de la organización y además involucrar a las personas en todo el proceso de la implementación de ciberseguridad, capacitándolas y dándoles herramientas para poder elevar el nivel de seguridad de la organización.

También debemos entender la ciberseguridad como un todo y este punto va a depender de la industria y del nivel de puntos vulnerables que tenga.

¿Cúal es el papel del arquitecto o arquitecta de seguridad?

Nuestro papel como arquitectos y arquitectas de seguridad es entender el ambiente de la compañía, saber en qué área económica se desenvuelve, entender la interrelación que tiene con los distintos elementos que forman parte del medio ambiente de la organización y como interactúan con ellos.

Es fundamental conocer si existe un framework de ciberseguridad que esté enfocado en el ámbito que se desenvuelve nuestra organización y aplicarlo a la realidad de esta, entendiendo que se trata de un proceso que tendrá salidas a corto, mediano y largo plazo. Si no hay un framework específico, mi recomendación es que se utilice el framework de NIST que nos entregará claves para la implementación de una buena estrategia de ciberseguridad.

La implementación del framework nos permitirá entender que procesos debemos controlar y tendremos las herramientas para llevar a cabo los controles y las evidencias de estos para poder asegurarnos de que estamos obteniendo una mayor madurez dentro de la ciberseguridad de la organización y poder medir los resultados que vamos obteniendo.

La implementación del framework nos permitirá … asegurarnos de que estamos obteniendo una mayor madurez dentro de la ciberseguridad de la organización y poder medir los resultados

Por último, (pero no menos importante) la capacitación al personal, involucrarlos en los procesos que se estén implementando y hacerlos responsables de su seguridad serán puntos fundamentales para poder aumentar la madurez de la ciberseguridad en la organización. Mi experiencia me indica que cuando más temprano se involucra a las personas en los cambios de ciberseguridad, el progreso obtenido es más rápido en el tiempo y nos permite sentar una base sólida de trabajo.

Resumiendo

El papel del profesional de seguridad es entender el estado de la organización, como iteractuá con otros y poner soluciones para su resolución. Siempre debemos balancear las soluciones reactivas (antes problemas de vulnerabilidad) con soluciones proactivas (mirando a largo plazo).

Finalmente, evitar reinventar la rueda usando framework de trabajo ya existentes y consolidados ya que facilitan la colaboración y el cumplimiento de la regulación.